Elektronische sloten hebben hun intrede gedaan om ons leven gemakkelijker te maken. Met een kaart, code of mobiele telefoon kunnen we thuis de deur openen of toegang krijgen tot specifieke ruimtes op het werk zonder dat we traditionele sleutels nodig hebben. Voor degenen die beheren wie er binnenkomt en wie er uitgaat, zijn ze ook een groot voordeel: een paar klikken is alles wat nodig is om de toegang te activeren of deactiveren. Zo eenvoudig is het.

Maar deze optie, hoe modern en praktisch ze ook lijkt, kan ook een bron van hoofdpijn worden. Het beste voorbeeld is de ontdekking van Eric Daigle, een student computerwetenschappen die volgens TechCrunch ontdekte hoe hij met alleen zijn mobiele telefoon en een beetje vindingrijkheid in een paar minuten de deuren van tientallen gebouwen kon openen.

Standaard wachtwoorden zijn het probleem

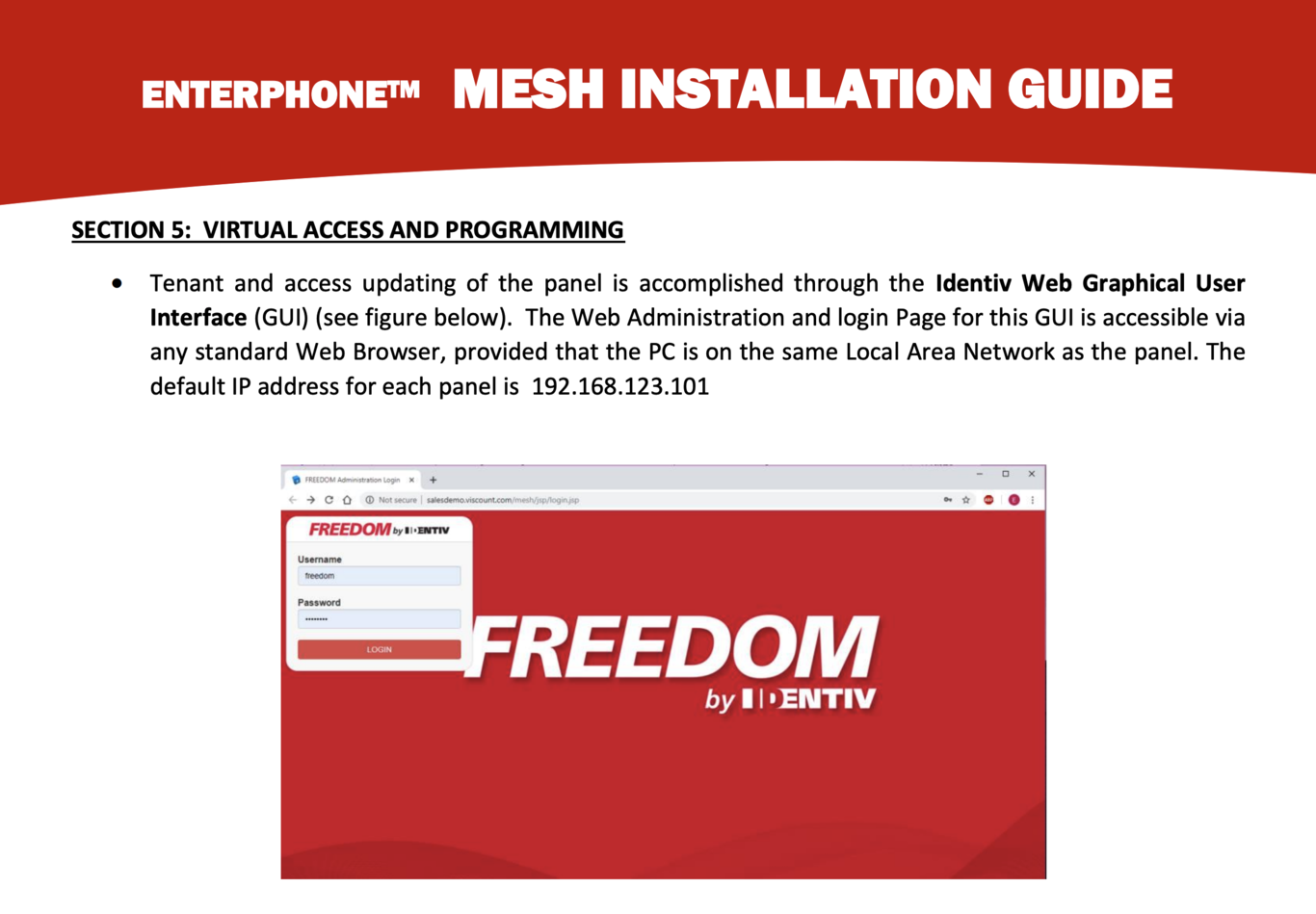

Daigle waarschuwt dat veel Enterphone MESH gebruikers nooit hun wachtwoorden voor het beheerderspaneel hebben gewijzigd. Bovendien hebben sommigen het op het internet achtergelaten. Het resultaat: een kritiek beveiligingslek dat iedereen in staat stelt om de standaardgegevens in de gebruikershandleiding te gebruiken om nieuwe toegang te verlenen of bestaande toegang te verwijderen.

De ontdekking heeft geleid tot de kwetsbaarheid CVE-2025-26793, geclassificeerd met de hoogste ernst (10 uit 10). Volgens de CVE-database bevinden de getroffen systemen zich in Canada en de Verenigde Staten. Er wordt ook uitgelegd dat de fabrikant apparaten met standaardwachtwoorden bleef leveren tot 2024, wat zorgwekkend is.

Standaard wachtwoorden zijn ontworpen om de eerste installatie van een apparaat te vergemakkelijken, maar we zouden ze moeten veranderen zodra we klaar zijn met de instellingen. Velen van ons doen dit bijvoorbeeld bij het instellen van een nieuwe router, maar er is niet altijd een herinnering. Als dit onopgemerkt blijft, laten we een deur open voor mogelijke aanvallen.

Hirsch, het bedrijf dat verantwoordelijk is voor de Enterphone MESH, heeft gezegd dat gebruikers de instructies in de handleiding hadden moeten volgen. De documentatie van het systeem raadt blijkbaar aan om het standaard wachtwoord te veranderen, maar het systeem zelf verplichtte gebruikers niet om deze stap te nemen om hun beveiliging te verbeteren.

Een paar dagen geleden spraken we met verschillende experts over wanneer we onze wachtwoorden zouden moeten veranderen, en een van de belangrijkste gevallen was in het geval van een beveiligingsincident. Hoewel de aanbevelingen niet gericht waren op elektronische sloten, kunnen ze hier ook heel goed van toepassing zijn: we hebben te maken met een bevestigde kwetsbaarheid.

Dit is misschien een goed moment om te controleren of onze beveiligingssystemen, zoals elektronische sloten of videobewaking, nog steeds standaardwachtwoorden gebruiken of zijn blootgesteld aan het internet. Ongeacht het merk of model is het raadzaam om stappen te ondernemen om de beveiliging te versterken.